クリックジャッキングの危険性と対策方法を解説

透明な罠みたいなやつ?

![]()

見えない男!

![]()

今日はクリックジャッキングの危険性を解説するね

クリックジャッキングの概要

クリックジャッキングは「利用者が誤って操作し、意図しない機能を実行させられる可能性がある」脆弱性です。たとえば、社内システムのログインボタンをクリックしたつもりが、攻撃者のスクリプトが動作し、管理者アカウントの認証情報を盗み取られてしまった――というようなケースがあります。

簡単に言えば「見た目は正しくても、実は透明なページやボタンが重ねられ、知らないうちに別の操作をさせられてしまう」詐欺のようなものです。

Webサイト運営者としては、サイトの信頼を損なわないためにも、この手口のリスクを理解しておく必要があります。

攻撃のメカニズム

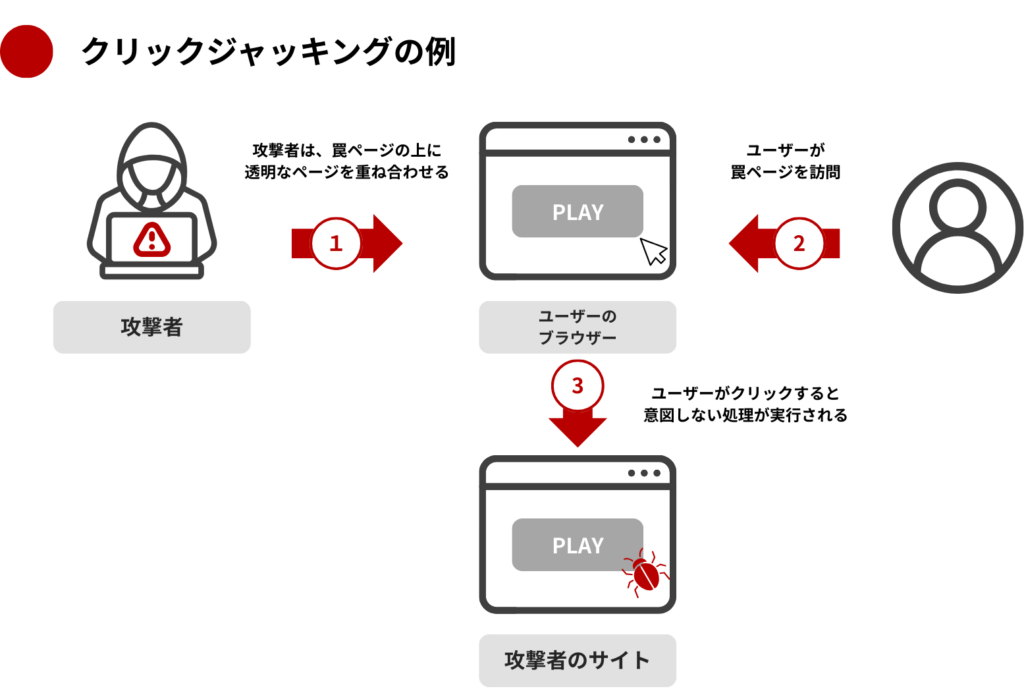

クリックジャッキングの仕組みは、ユーザーが見ているWebページの上に透明の別画面やボタンを重ねることで発生します。

Web技術の一つであるiframe(インラインフレーム)は、自サイトのページ内に他サイトのページを埋め込むための便利な機能ですが、攻撃者はこれを悪用します。

- 攻撃者は、ユーザーの興味を強く引く「罠ページ」を作成します。(例:「動画再生ボタン」「懸賞当選の受取ボタン」など)

- この「罠ページ」の上層に、iframeを用いて「ページA」(例:SNSの設定画面、金融機関の送金画面など)を重ね合わせます。

- そして、重ねた「ページA」をCSS技術によって完全に透明化し、ユーザーの視界から隠蔽します。

この状態においては、ユーザーの目には下層にある「罠ページ」しか映っていません。しかし、システム上で最前面に位置するのは、透明化された「ページA」のボタンです。

ユーザーが「動画を見たい」と意図してクリックした瞬間、ブラウザは最前面の要素、すなわち透明化された正規サイト上のボタンへの操作として処理を実行します。その結果、ユーザーの意思とは無関係に、アカウントの削除や不正な送金といった重大な操作が実行されてしまうのです。

この攻撃が成功する要因は、ユーザーの「認識」とシステムの「処理」が完全に分離している点にあります。

クリックジャッキングによる被害事例

あるWebサイトでは「次へ」ボタンの上に透明化したFacebookの「いいね」ボタンを重ねて表示し、ユーザーが無意識にクリックすると自分のタイムラインに不審な投稿が拡散されてしまった事例が報告されています。

このように、ユーザーのクリックが水面下で別の機能にすり替えられることで、SNSアカウントの乗っ取りや企業内SaaSの不正操作など、深刻な問題につながる可能性があります。

クリックジャッキングによるリスク

この脆弱性を放置することは、企業にとって単なるセキュリティホールにとどまらず、ブランド価値とシステム品質そのものを脅かす重大なリスクを意味します。

ユーザーへの直接的被害とアカウントの悪用

- 強制的なアカウント操作: SNSアカウントでのスパム投稿や意図しないフォロー、特定のコミュニティへの強制参加などが実行される可能性があります。

- セキュリティ設定の変更: パスワードリセットやメール転送設定を攻撃者のアドレスに変更されるなど、アカウント乗っ取りの足がかりに利用されるリスクがあります。

- 金銭的な損失: ワンクリックで注文が完了するECサイトなどでは、意図しない商品の購入や、金融サービスにおける不正送金といった直接的な金銭的被害につながる可能性があります。

企業ブランドへの甚大なダメージ

サイト運営企業にとって最大の脅威は、自社サイトが攻撃の踏み台(凶器)として悪用される可能性があるという点です。たとえ自社の情報が直接流出しなくとも、「この企業のサービスを利用した結果、被害に遭った」という事実は、即座に顧客からの信頼を失墜させます。

その結果、次のような深刻な影響が生じかねません。

- 「セキュリティ対策が不十分な企業」というネガティブなレピュテーションの確立

- 顧客離れ、売上の低下、および被害者対応にかかる莫大な運用コストの発生

これらのリスクは、経営層や管理職が認識すべき、企業の品質問題そのものとして捉える必要があります。

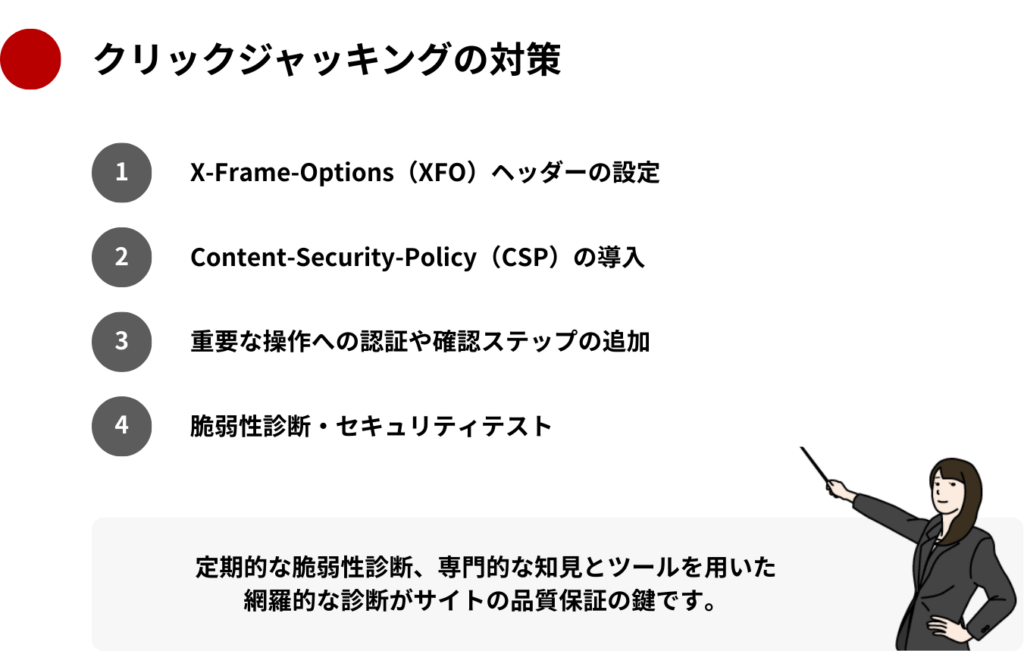

クリックジャッキングの対策

技術的対策

クリックジャッキング対策として最も有効なのが、HTTPレスポンスヘッダーによる制御です。サイト運営者や管理者は、以下の対策が確実に実施されていることを確認することが重要です。

■ X-Frame-Options (XFO) ヘッダーの設定

- X-Frame-Options: DENY

対応するブラウザにおいてあらゆるフレームからの読み込みを禁止します - X-Frame-Options: SAMEORIGIN

自サイト内からのフレーム読み込みのみ許可し、それ以外は拒否します。

このヘッダーを設定することで、外部からのフレーム埋め込み要求に対し、ブラウザが「サーバーからの拒否指示」を認識し、読み込みを停止します。

ただし、この対策は古いブラウザ(例:Internet Explorer 7)では未対応のため、全てのユーザーを守れるわけではありません。

■Content-Security-Policy (CSP) の導入

CSPのframe-ancestorsディレクティブでフレーム許可元を指定することで、不正なフレーミングを防止できます。CSPは特定のJavaScriptやCSSのみを許可する仕組みで、クリックジャッキング防止の最前線とも言えます。

実際、X-Frame-OptionsとCSPを併用することで強固な防御が可能だと指摘されています。

■ その他の対策

- 重要な操作には追加の認証や確認ステップを設ける

たとえば、ログイン後の重要操作ページに遷移する際にパスワードの再入力(再認証)を求めることで、万が一ページがフレーミングされていても不正処理を阻止できます。 - クリックのみで完結しないUIを採用する

単純なクリックだけでなくキーボード操作が必要なUIにすることで、攻撃が成立しにくくなります。

セキュリティテスト・脆弱性診断

いくら技術的な対策を講じても、設定漏れや見落としがあるとリスクは残ります。そこで定期的な脆弱性診断やセキュリティテストが不可欠です。脆弱性診断による専門的な知見とツールを用いた網羅的な診断が必須といえるでしょう。

また、サイトの更新時にはセキュリティテストの自動化も推奨されます。脆弱性診断ツールや自動スキャンを継続的インテグレーション(CI)に組み込めば、人手による見落としを減らし、サイトの安全性を高い水準で維持できます。

特に、外部の脆弱性診断サービスを利用すれば、第三者の視点で設定不備を洗い出せるため、より安心です。

まとめ

クリックジャッキングは、ユーザーの「信頼」を悪用し、システムの「網羅性」の穴を突くことで成立する巧妙な脅威です。しかし、適切な防御ヘッダー(XFOやCSP)の設定と、その後の継続的な検証によって、確実に防御することが可能です。また、脆弱性診断には外部の専門家による客観的な視点が有効です。

株式会社GENZでは、Webサイトの脆弱性診断・セキュリティテストをはじめ、対策の副作用を検証するシステムテスト、モバイル環境に特化したスマホアプリ検証まで、システム品質を多角的にサポートする専門サービスを提供しております。

アプリケーションの脆弱性によるセキュリティリスクを最小限に抑えるためにも、脆弱性を診断することは、環境や構築方法を見直す上で非常に有用です。GENZの脆弱性診断サービスをぜひご活用ください。

GENZの脆弱性診断・セキュリティテストについては、こちらをご覧ください。

https://genz.jp/service/security/security-checks/

そのほか、ソフトウェアテストを中心にITに関するお困りごとに幅広く対応しております。

経験豊富なスタッフが、お客様の解決したい課題に合わせ、テストプロジェクト全体の品質、コスト、納期のバランスを考慮した最適なプランをご提案いたします。

システムに関するお悩みがございましたら、お気軽にお問い合わせください。

この記事を書いた人