ランサムウェアって、データを人質に取るんだよね?

そう、暗号化して身代金を要求するの

じゃあ、僕のスマホの写真が開かないのも・・・!

それ、ストレージ満タンなだけ!

今日は、情報セキュリティ10大脅威、企業のリスクと対策について解説するね

【2025年版】情報セキュリティ10大脅威とは

近年、企業のIT環境は大きく変化しています。クラウド利用の拡大やリモートワークの普及に伴いサイバー攻撃のリスクも増加し、企業にとって深刻な脅威となっています。

こうした状況を受けて、IPA(情報処理推進機構) は毎年「情報セキュリティ10大脅威」を発表し、企業が直面する主要なリスクを明らかにしています。

【2025年版】特徴と傾向

IPAが発表した「情報セキュリティ10大脅威2025」を参考に、組織の脅威について2025年の特徴と傾向を、以下に紹介します。

| 順位 | 脅威内容 | 順位(2024年) |

|---|---|---|

| 1 | ランサム攻撃による被害 | 1 |

| 2 | サプライチェーンや委託先を狙った攻撃 | 2 |

| 3 | システムの脆弱性を突いた攻撃 | ※ 5,7 |

| 4 | 内部不正による情報漏えい等 | 3 |

| 5 | 機密情報等を狙った標的型攻撃 | 4 |

| 6 | リモートワーク等の環境や仕組みを狙った攻撃 | 9 |

| 7 | 地政学的リスクに起因するサイバー攻撃 | 新設 |

| 8 | 分散型サービス妨害攻撃(DDoS攻撃) | 圏外 |

| 9 | ビジネスメール詐欺 | 8 |

| 10 | 不注意による情報漏えい等 | 6 |

※昨年5位の「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」を7位の「脆弱性対策情報の公開に伴う悪用増加」に統合

不動の脅威 「ランサム攻撃による被害」、「サプライチェーンや委託先を狙った攻撃」

選出される脅威は年々変化します。しかし昨年に引き続き「ランサムウェア攻撃による被害」と、「サプライチェーンや委託先を狙った攻撃」が、1位と2位になっています。

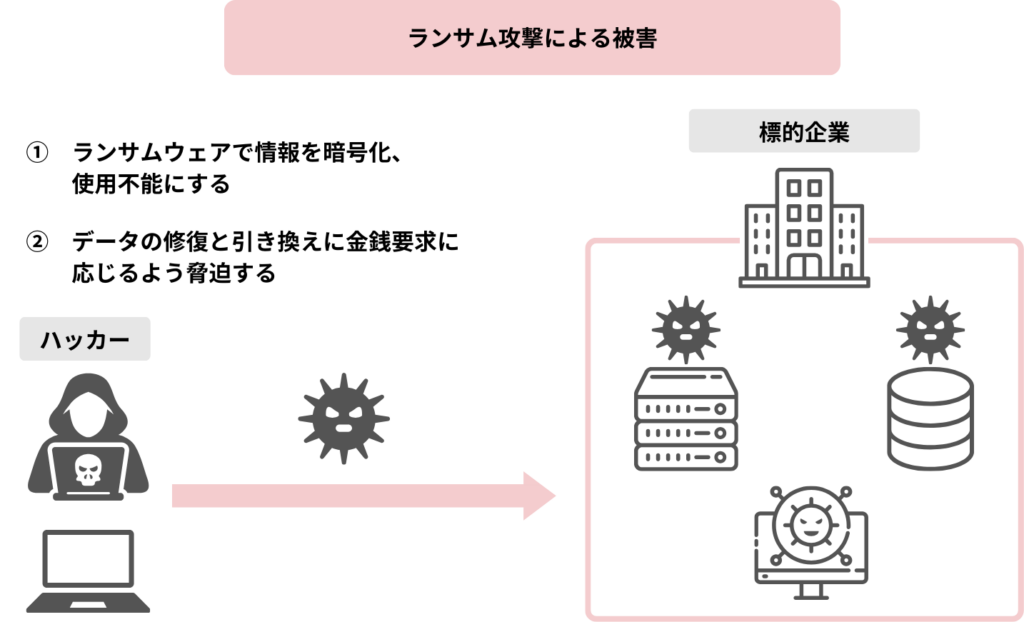

ランサム攻撃による被害(1位)

「ランサム攻撃による被害」は、5年連続で1位の脅威です。近年では、データを暗号化せずに金銭を要求する「ノーウェアランサム」や、DDoS攻撃を予告して脅迫する「ランサムDDoS攻撃」も確認されています。被害報告は年々増加しています。

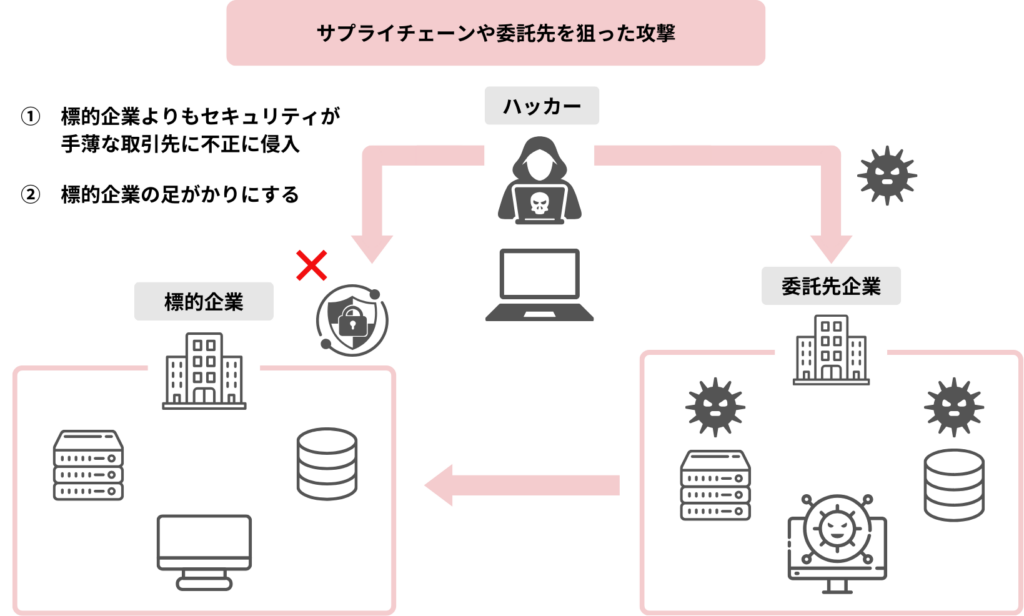

サプライチェーンや委託先を狙った攻撃(2位)

「サプライチェーンや委託先を狙った攻撃」は、昨年だけでなく3年連続で2位となっており、取引先や委託先を経由した攻撃が拡大しています。今年は「サプライチェーンの弱点を悪用した攻撃」から「委託先を狙った攻撃」へ名称が変更され、このことからも企業だけでなく、委託先のセキュリティ対策も重要になっています。

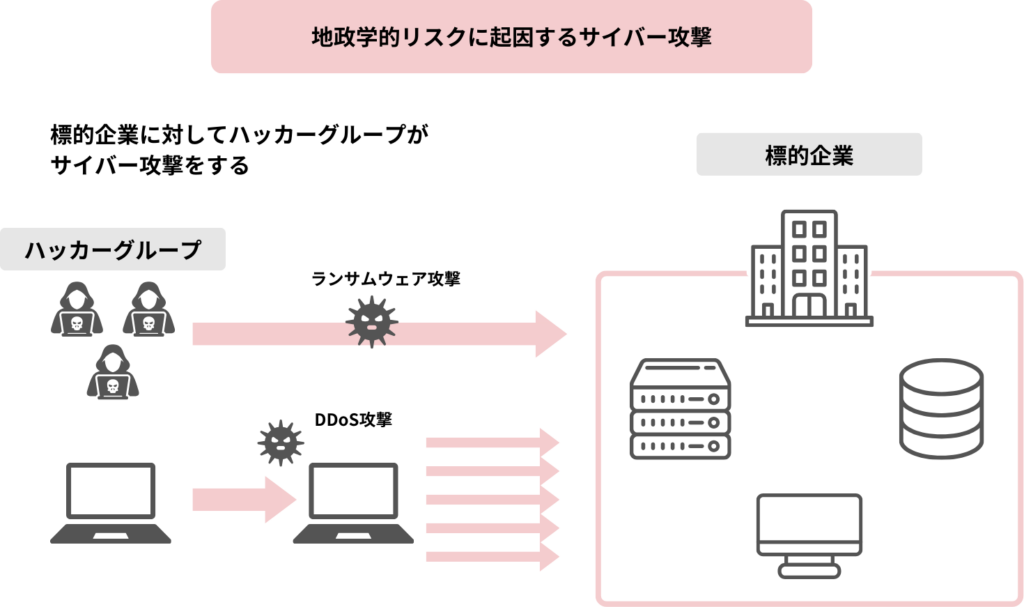

新設された脅威「地政学的リスクに起因するサイバー攻撃」、再選された脅威「分散型サービス妨害攻撃(DDoS攻撃)」

地政学的リスクに起因するサイバー攻撃(7位)

「地政学的リスクに起因するサイバー攻撃」は、今回新設された脅威です。

国家支援型のハッカーグループが、経済や政治の混乱を目的として企業や政府機関に対してサイバー攻撃をします。ITインフラや機密データが狙われるため、厳重な対策が必要です。

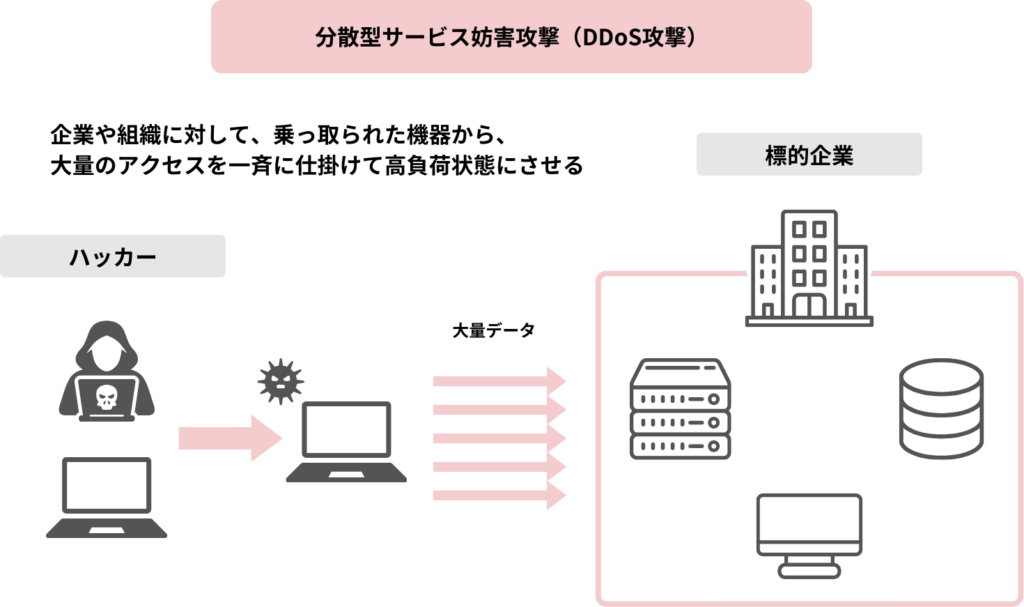

分散型サービス妨害攻撃(DDoS攻撃)(8位)

「分散型サービス妨害攻撃(DDoS攻撃)」は、昨年の圏外から8位に再浮上しました。サーバーやネットワークを過負荷にし、業務を停止させる攻撃です。特に2024年末に大企業で相次いで発生し、社会的に大きな影響を与えました。

【2025年版】情報セキュリティ10大脅威と企業が直面するリスク

IPAによって発表された10大脅威についての脅威と企業のリスクを、以下に紹介します。

1位. ランサム攻撃による被害

企業のデータを暗号化し、復旧のために身代金を要求する攻撃です。

- 攻撃の手口:脆弱性を悪用した侵入・不正アクセス・フィッシングメール

- 企業のリスク:業務停止・データ損失・取引先との信頼失墜

2位. サプライチェーンや委託先を狙った攻撃

取引先や委託先を経由して、企業システムに侵入する攻撃です。

- 攻撃の手口:セキュリテイの脆弱性を悪用した不正アクセス

- 企業のリスク:機密情報の漏えい・取引先との信頼失墜・損害賠償リスク

3位. システムの脆弱性を突いた攻撃

未修正のソフトウェアやシステムの脆弱性を悪用した攻撃です。

- 攻撃の手口:ゼロデイ攻撃・脆弱性を悪用した侵入

- 企業のリスク:情報漏えい・Webページやファイルの改ざん・業務妨害

4位. 内部不正による情報漏えい

従業員や関係者による意図的・過失により情報が流出するケースです。

- 攻撃の手口:機密情報の不正持ち出し・アクセス権限の悪用

- 企業のリスク:顧客情報の流出・社会的信用の失落・法的制裁

5位. 機密情報等を狙った標的型攻撃

特定の企業や組織を狙い、機密情報を盗み取る攻撃です。

- 攻撃の手口:不正アクセス・フィッシング・Web サイトの改ざん・マルウェア感染

- 企業のリスク:知的財産の盗難・社会的信用の失落

6位. リモートワーク等の環境や仕組みを狙った攻撃

リモート用のVPNやクラウド環境の脆弱性を狙った攻撃です。

- 攻撃の手口:リモートワーク用製品の脆弱性、設定ミス等の悪用・アカウントの不正利用・リモート用端末への攻撃

- 企業のリスク:リモートワーカーのデバイス経由で社内システムが侵害・業務停止

7位. 地政学的リスクに起因するサイバー攻撃

国家の支援を受けたハッカーグループによる企業や政府機関へのサイバー攻撃です。

- 攻撃の手口:DDoS攻撃・ランサムウェア感染・フィッシング・電話やメール等でのなりすまし・誹謗、デマによる情報操作

- 企業のリスク:知的財産の窃取・業務妨害・インフラ破壊・競争優位性の低下・信用失墜

8位. 分散型サービス妨害攻撃(DDoS攻撃)

大量のデータを一斉に送信し、高負荷にすることでシステムのリソースを枯渇させ、業務を停止させる攻撃です。

- 攻撃の手口:ボットネットを活用したDDoS攻撃・フラッド攻撃・リフレクション(リフレクター)攻撃

- 企業のリスク:業務停止・収益の損失・顧客離れ・社会的信用の失落

9位. ビジネスメール詐欺(Business E-mail Compromise:BEC)

経営者や取引先になりすまし、不正な送金や機密情報の取得を狙う詐欺です。

- 攻撃の手口:メールアカウントの乗っ取り・ドメイン偽装・なりすまし

- 企業のリスク:金銭的損失・顧客や取引先の信頼失墜・法的責任

10位. 不注意による情報漏えい

従業員の操作ミスや設定ミスにより、機密情報が外部に漏えいするケースです。

- 攻撃の手口:メール誤送信・デバイスの不正持ち出し・クラウドのアクセスミス

- 企業のリスク:法的責任・経済的損失・取引先からの信用失墜

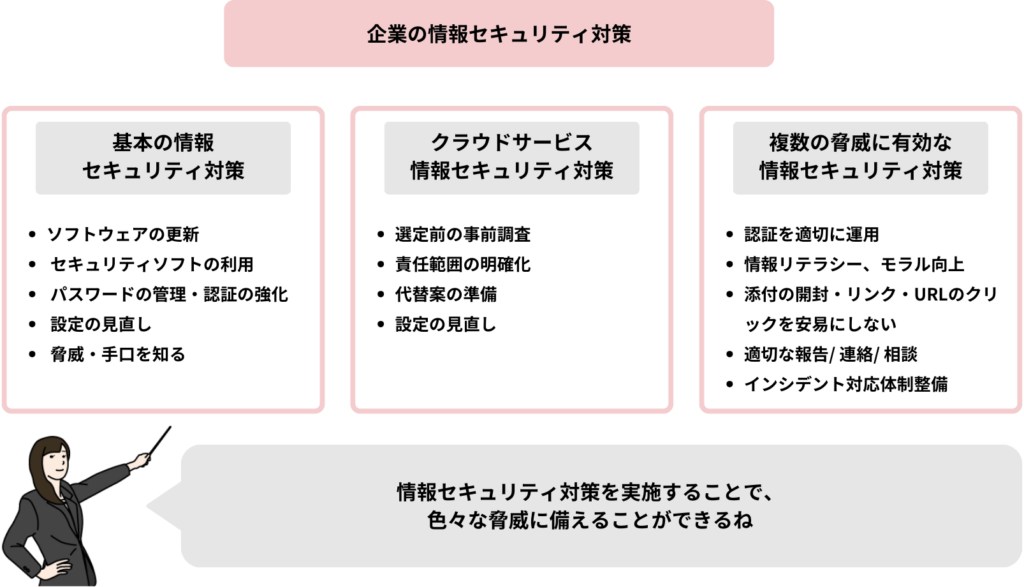

【2025年版】企業の情報セキュリティ対策

10大脅威に対して、企業はどのような対策を実施する必要があるのでしょうか。以下に、IPAが推奨しているセキュリティ対策の表をもとに、紹介します。

情報セキュリティ対策の基本

多数の脅威が存在しますが、攻撃の手口はある程度似通っていると言えます。「情報セキュリティ対策の基本」を実施することで、基本的な攻撃を最小限に抑えられます。

| 攻撃の手口 | 基本的なセキュリティ対策 | 具体例 | 目的 |

|---|---|---|---|

| ソフトウェアの脆弱性 | ソフトウェアの更新 |

|

脆弱性を解消して脆弱性を悪用した攻撃によるリスクを低減する |

| マルウェアに感染 | セキュリティソフトの利用 |

|

攻撃を検知してブロックする |

| パスワード窃取 | パスワードの管理・認証の強化 |

|

パスワード窃取による情報漏えい等のリスクを低減する |

| 設定不備 | 設定の見直し |

|

誤った設定を悪用した攻撃をされないようにする |

| 誘導(罠にはめる) | 脅威・手口を知る |

|

手口から重視すべき対策を理解する |

出典:IPA 「情報セキュリティ10大脅威 2025」解説書

クラウドサービスを使用した情報セキュリティ対策

近年では、クラウドサービスの利用は、一般的になってきています。クラウドサービスを利用する場合は、「情報セキュリティ対策の基本」+αを実施することで、被害を最小限に抑えられます。

| 備える対象 | 情報セキュリティ対策の基本+α | 具体例 | 目的 |

|---|---|---|---|

| クラウドの選定 | 選定前の事前調査 |

|

クラウドサービスのガイドラインに沿った運営をしている業者やそのサービスを選定する |

| インシデント全般 | 責任範囲の明確化(理解) |

|

クラウドサービスを契約する際は、インシデント発生時に誰(どの組織)がどこまでインシデント対応する責任があるのかを明確化(理解)する |

| クラウドの停止 | 代替案の準備 |

|

業務が停止しないように代替策を準備する |

| クラウドの仕様変更 | 設定の見直し |

|

更新情報は常に確認し、仕様変更により意図せず変更された設定は適切な設定に修正する(設定不備により発生する情報漏えいや攻撃を防止する。) |

出典:IPA 「情報セキュリティ10大脅威 2025」解説書

複数の脅威に有効な対策

脅威の対策には、共通しているものもあります。このような対策は、複数の脅威に対して同時に実施できるため、効率的に進められます。

| 項目 | 内容 |

|---|---|

| 認証を適切に運用する | 初期パスワードの変更や使い回しを避け、多要素認証や生体認証を導入 |

| 情報リテラシー、モラルを向上させる | 定期的にセキュリティ研修を実施 |

| 添付ファイルの開封やリンク・URL のクリックを安易にしない | 不要なリンクやQR コードを安易に開かない |

| 適切な報告/連絡/相談を行う | エスカレーションルールを決め、対応マニュアル作成 |

| インシデント対応体制を整備し対応する |

インシデント対応チーム(CSIRT)の設立・訓練の実施 CSIRTの構築が難しい場合、最低限の対応手順を決める |

| サーバーやPC、ネットワークに適切なセキュリティ対策を行う | 脆弱性対策やセキュリティソフト導入、適切な権限管理を行う |

| 適切なバックアップ運用を行う | バックアップの取得、保管、リストアを適切に行う |

出典:IPA 「情報セキュリティ10大脅威 2025」解説書

企業の情報セキュリティを強化するには、適切な対策を講じることで被害を最小限に抑えられます。サーバーやネットワークのセキュリティ対策に加え、従業員への教育を徹底し、被害を未然に防ぐことが重要です。

さらに、万が一の際にはバックアップや迅速な報告、インシデント対応を実施することで、被害を抑え今後の対策に活かすことが必要です。

セキュリティサービスについて知りたい方は、こちらをご覧ください。

GENZセキュリティ(脆弱性診断・セキュリティサービス)

まとめ

2025年のサイバー脅威は、ランサムウェア攻撃、サプライチェーン攻撃、国家支援型攻撃など、ますます高度化しています。順位に関わらず、置かれている立場や環境を考慮して、対応していく必要があります。様々な攻撃に備え、迅速に対策を進めることで企業の競争力を維持できます。

自社のシステムにサイバーセキュリティ対策を施したいけれど何からしてよいかわからない、という場合でも大丈夫です。脆弱性診断の結果をもとに、お客様のシステムに合った対策を提案させていただきます。システムの機能面に不安があれば、システムテストと脆弱性診断を一括でご依頼いただくことも可能です。

GENZと共にお客様のシステムをより良いものにしてみませんか。