脆弱性診断サービスを選ぶ際に押さえるべきポイント

![]()

![]()

今日は脆弱性診断サービスを選ぶときの選定基準を説明するね

なぜ今、脆弱性診断が企業に求められているのか

企業活動を続ける上で、セキュリティ対策はIT部門に限定された課題ではなく、企業の存続を左右する経営課題の一つです。情報漏えいが発生すれば、事業停止や顧客離れ、法的対応にまで影響が及び、経営に深刻な影響を与えるケースもあります。

情報セキュリティの脅威については、こちらをご覧ください。

【2025年版】情報セキュリティ10大脅威 企業のリスクと対策

こうした状況を受け、国のガイドラインや制度整備も進む中、脆弱性診断は費用面だけで判断するものではなく、セキュリティリスクへの対応を通じて企業の信頼性と社会的責任を支える重要な取り組みとなっています。

Webアプリケーション脆弱性診断の選定ポイント

Webアプリケーション向けの脆弱性診断サービスを選ぶ際に、まず押さえておきたいのは、WebアプリケーションはOSやサーバーといった汎用的なインフラとは異なり、ビジネスロジックや機能実装が企業ごとに異なるという点です。

OSやミドルウェアの診断が、既知の脆弱性(CVE)との照合を中心に進められるのに対し、Webアプリケーションの脆弱性は、そのシステム固有の設計や処理ロジックに大きく左右されます。

そのため、サービス選定で重要になるのは、自動診断ツールだけに頼らず、その限界を人の目と手でどこまで補完できるかという点です。このバランスこそが、Webアプリケーション診断の品質を左右する判断軸になります。

手動診断が欠かせない理由

自動診断ツールは、SQLインジェクションやクロスサイトスクリプティング(XSS)といった、既知の攻撃パターンを見つけることに長けています。

一方で、アプリケーション固有の処理や使われ方に起因する問題、いわゆるビジネスロジックの不備まで見抜くことは容易ではありません。

SQLインジェクション、クロスサイトスクリプティングについては、こちらをご覧ください。

【ゼロからわかるサイバーセキュリティ入門】ーSQLインジェクションとはー

【初心者向け】3分でわかる!クロスサイトスクリプティング(XSS)とは?手口と対策の基本

これらの欠陥は、プログラムの構文としては問題がなくても、ビジネス上のロジックとしては不備がある状態です。こうした問題を見つけるには、システム仕様や業務フローを踏まえた理解が不可欠であり、専門家による「手動診断(マニュアル診断)」の実施が重要になります。

「OWASP Top 10:2025」への対応

Webアプリケーションの脆弱性診断を選定する際は、Webアプリケーションにおける最新の重大なセキュリティリスクのトップ10リストをまとめた「OWASP Top 10」の最新動向に対応しているかを確認しておきたいところです。OWASP(Open Web Application Security Project)は、実際の攻撃事例や被害状況をもとにリスクを整理しており、診断品質を見極める一つの目安になります。

- A01:2025 Broken Access Control(不適切なアクセス制御)は、引き続き最も深刻なリスクと位置づけられています。認可漏れによる情報閲覧や権限昇格に加え、2025年版ではSSRF(サーバサイドリクエストフォージェリ)もこのカテゴリに統合され、より広い観点での検証が求められています。

- A03:2025 Software Supply Chain Failures(ソフトウェアサプライチェーンの欠陥)は、2025年版で特に注目すべき項目です。単なるライブラリや依存関係の脆弱性確認にとどまらず、ビルドプロセスや配布インフラの完全性まで含めて評価する内容へと拡張されています。

Web APIおよびモダンWebへの対応

SPA(Single Page Application)やモバイルアプリの普及に伴い、バックエンドのWeb APIが攻撃の標的となっています。そのため、従来の画面操作を前提とした診断だけでは、十分とは言えません。

サービス選定にあたっては、API固有のリスクに対応できるかを確認することが重要です。例えば、BOLA(Broken Object Level Authorization:オブジェクトレベルの認可不備)のように、他ユーザーのデータへ不正にアクセスできてしまう脆弱性は、API診断を前提としなければ見落とされがちです。

Web APIまで含めて診断対象としているかは、現代の脆弱性診断サービスを選ぶ上での必須要件と言えるでしょう。

インフラ脆弱性診断の選定ポイント

OSやミドルウェア、ネットワーク機器を対象とするインフラ診断では、オンプレミスとクラウドでは前提条件が大きく異なる点を理解しておく必要があります。特にクラウド環境では、従来型の脆弱性スキャンだけではリスクを十分に把握できません。

クラウド設定診断(CSPM)の重要性

AWS、Azure、GCPといったクラウド環境では、サーバー自体の脆弱性よりも、設定ミスに起因するインシデントが多く報告されています。そのため、サービス選定時には、いわゆるCSPM(Cloud Security Posture Management)の観点を含んだ診断が提供されているかを確認することが重要です。

- 共有責任モデルの理解:物理インフラの保護はクラウド事業者の責任範囲である一方、IAM(権限設定)やストレージの公開範囲、ネットワークのアクセス制御といった設定は、利用者側が管理すべき領域となります。

- CISベンチマークの準拠:グローバルなセキュリティ基準である「CISベンチマーク」に基づき、IAMポリシーやロギング、暗号化設定が最適化されているかを評価できるサービスを選びましょう。

ペネトレーションテストとの使い分け

脆弱性診断は、システムに潜むセキュリティ上の弱点を網羅的に洗い出すことを目的としています。一方、ペネトレーションテストは、「機密情報を取得できてしまうか」といった特定のゴールを設定し、攻撃者の視点で実際に侵入を試みるテストです。

ペネトレーションテストについては、こちらをご覧ください。

【ゼロからわかるサイバーセキュリティ入門】ーペネトレーションテストとは何かー

ハイブリッド診断による費用対効果の最大化

技術的な要件を把握した後、多くの担当者が直面するのが、「本当はすべての範囲を丁寧に診断したいが、予算には限りがある」という現実的な悩みです。限られたリソースの中で、どこまで対策すべきか判断に迷うケースも少なくありません。

こうした背景を踏まえ、現在主流となっているのが、自動診断と手動診断を組み合わせる「ハイブリッド診断」という考え方です。すべてを同じ深さで診断するのではなく、リスクの高い領域に人の手を重点的に割くことで、診断の質と費用対効果の両立を図るアプローチとして注目されています。

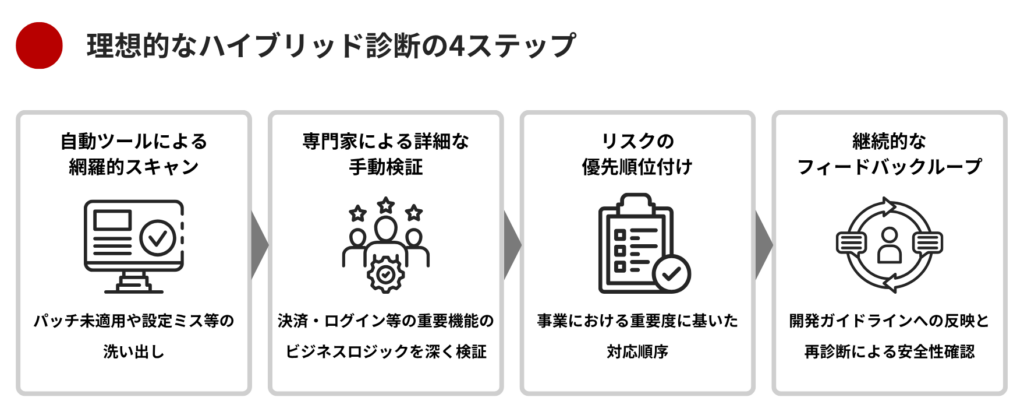

理想的なハイブリッド診断の4ステップ

実効性の高い脆弱性診断では、単発の診断にとどまらず、継続的な改善につながるワークフローが重視されます。代表的な流れは、次の4ステップです。

このように、ツールで「広さ(網羅性)」を、手動で「深さ(精度)」を担保するハイブリッドな戦略こそが、限られた予算の中で最大限の防御効果を得るための現実的な選択肢と言えるでしょう。

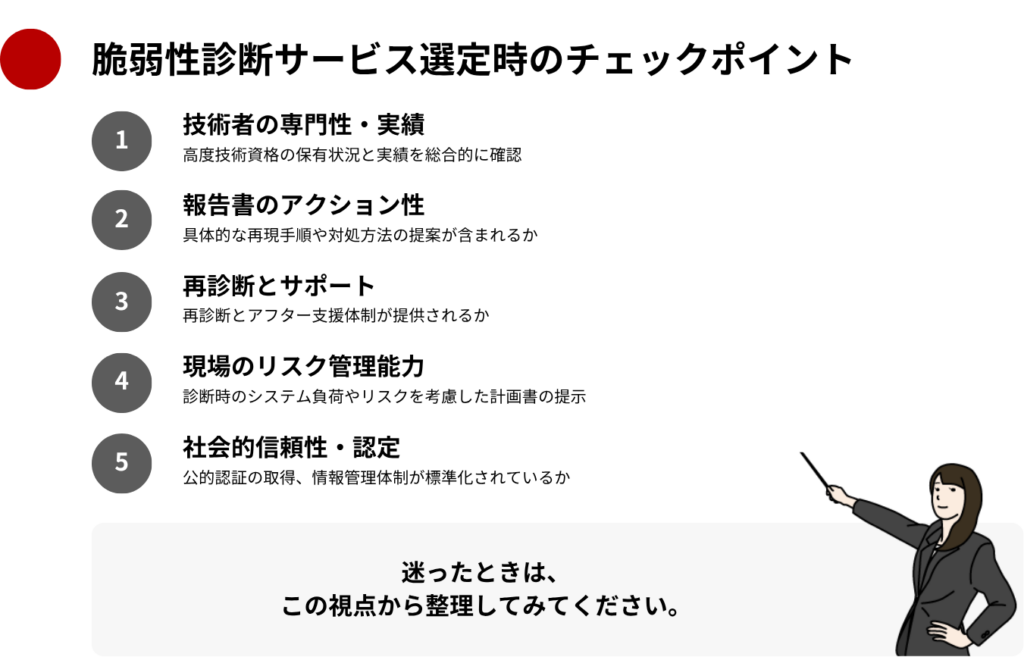

診断サービス選定のための「5つの確認ポイント」

ハイブリッドな診断戦略を実行に移すためには、サービス内容を価格だけで比較するのではなく、中身を見極める視点が欠かせません。比較の際は、次の5つのチェックポイントを評価軸として整理すると判断しやすくなります。

まとめ

脆弱性診断サービスの選定は、単なる作業の依頼ではなく、自社の事業や顧客資産を長期的に守るための、パートナー選びそのものです。

脆弱性対策を効果的に進めるには、ツールと手動の双方を活かしたハイブリッドな診断戦略を設計し、それを継続的に支援できるパートナーを選ぶことが重要です。

株式会社GENZでは、これまでの支援実績で培った知見をもとに、企業ごとのリスク特性や運用状況に応じた脆弱性診断・セキュリティ対策をご提案しています。診断ツールの選定や進め方に課題を感じている場合は、お気軽にお問い合わせください。

この記事を書いた人